Czy wiesz, że Twoje konto e-mail może być narażone na przejęcie przez zwykłego użytkownika Internetu? Tak! Nie przewidziałeś się. Wiele publicznych skrzynek e-mail (naprawdę nie ma sensu ich tu wymieniać) może być narażonych na przejęcie, problem może dotyczyć nawet tysięcy skrzynek mail – szczególnie tych założonych lata temu, gdy świadomość o cyberprzestępczości była znikoma.

Wąskie gardło zabezpieczeń publicznych skrzynek e-mail

Wąskie gardło zabezpieczeń publicznych skrzynek e-mail

Żeby nie przedłużać – tym wąskim gardłem jest pytanie pomocnicze/zabezpieczające! Jak to? Przecież z definicji pytanie zabezpieczające ma zabezpieczać i pomagać, a nie narażać na problemy. No właśnie. Niemal na każde sensowne pytanie zabezpieczające da się odpowiedzieć!

Pytania zabezpieczające tego typu nie zabezpieczają:

- jakie jest imię…

- jak się nazywa…

- jaka marka samochodu…

- ile lat…

- jaki rok…

Zwykle wystarczy maksymalnie kilkadziesiąt strzałów, by złamać zabezpieczenie. Co wtedy się dzieje? Po prostu uzyskujesz dostęp do konta, zmieniasz hasło i już. Skrzynka przejęta.

Jak się zabezpieczyć?

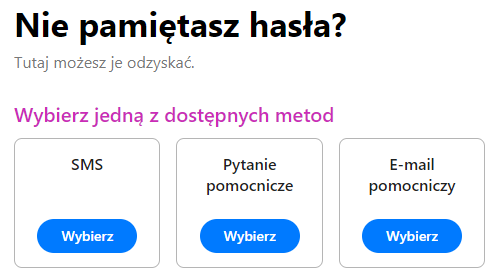

Jak widać przykładowe konto ma zdefiniowanych kilka zabezpieczeń – SMS , Pytanie pomocnicze i e-mail pomocniczy. Tak jak wspomniałem, niebezpieczne może być właśnie to pytanie pomocnicze!

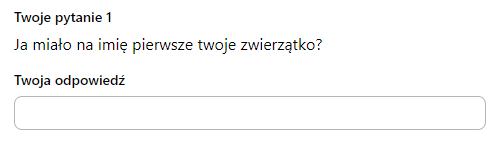

To przykład bardzo łatwego do odgadnięcia pytania nawet przez przypadkową osobę. Co prawda zwykle trzeba podać dodatkową informację przy takim pytaniu np. datę urodzin. Wydawałoby się, że takie informacje są dostępne tylko dla bliskich, ale… zobacz na swoje profile w Social Mediach – jeśli w sieci można znaleźć osobiste informacje, to Twoja skrzynka jest po prostu zagrożona w takim przypadku.

Czy coś Ci grozi za „niewinne” podglądanie czyjejś skrzynki e-mail?

art. 267 § 1 k.k.:

Kto bez uprawnienia uzyskuje dostęp do informacji dla niego nieprzeznaczonej, otwierając zamknięte pismo, podłączając się do sieci telekomunikacyjnej lub przełamując albo omijając elektroniczne, magnetyczne, informatyczne lub inne szczególne jej zabezpieczenie, podlega grzywnie, karze ograniczenia wolności albo pozbawienia wolności do lat 2.

Jednym słowem jest to przestępstwo, które może być ścigane na wniosek poszkodowanego. Powyższy artykuł dotyczy samego podglądania wiadomości. Zmieniając hasło do skrzynki (nie wspominając o usuwaniu wiadomości, rozsyłaniu informacji, podszywaniu się) można narazić się na dodatkowe konsekwencje karne.

Jednym słowem jest to przestępstwo, które może być ścigane na wniosek poszkodowanego. Powyższy artykuł dotyczy samego podglądania wiadomości. Zmieniając hasło do skrzynki (nie wspominając o usuwaniu wiadomości, rozsyłaniu informacji, podszywaniu się) można narazić się na dodatkowe konsekwencje karne.

Przejęte konto e-mail – potencjalne niebezpieczeństwa

Włamanie na pocztę to nie tylko możliwość przejęcia Twojej istniejącej korespondencji. Wiadomo, na poczcie przechowujemy zwykle osobiste dane. Nie chcesz przecież, żeby Twoja korespondencja trafiła w niepowołane ręce, są informacje które po prostu nie powinny wypłynąć na wierzch i nawet nie piszę tu o niegodziwych pomysłach 😉

Czasem przechowujemy na poczcie bardzo wrażliwe – dane z dowodu osobistego (np. w przypadku umowy kredytu) i inne. Zresztą, co ja tu będę się rozpisywał, każdy wie co ma na poczcie.

No dobrze, w jaki sposób haker może taką korespondencję wykorzystać do własnych korzyści (czytaj Twoich niekorzyści)?

Szantaż

„Zwyczajnie” możesz paść ofiarą różnych szantażów wykorzystujących pozyskane informacje z wiadomości. Może być nieciekawie, choć osobiście nie słyszałem o takiej formie wykorzystania pozyskanych danych. Ale w sieci można znaleźć nieco informacji na ten temat.

Kredyty, pożyczki

Po pierwsze i co najważniejsze wrażliwe dane (np. wspomniane dane z dowodu osobistego) mogą zostać wykorzystane w celu zaciągnięcia kredytów. To poważna sprawa. Jeśli wykryłeś włamanie na swoją pocztę i jesteś świadomy tego niebezpieczeństwa, koniecznie zastrzeż swój dowód osobisty w Biurze Informacji Kredytowej BIK. Dla pewności możesz też wygenerować w BIK raport, który pokaże Ci kredyty, które zostały zaciągnięte (koszt raportu około 40 zł, podobno można też złożyć raz na pół roku otrzymać nieco okrojony raport za darmo).

Prośba o pożyczkę do znajomych (informacje o znajomych wyciągnięte z korespondencji) to kolejna „sztuczka” hakerów (np. prośba o szybkie przesłanie kodu BLIK czy też prośba o przelew na konto).

Skasowanie danych

Haker może chce po prostu zrobić Ci na złość i skasuje wszystkie dane. Prawda, że może zaboleć?

Pozyskiwanie nowych informacji

To, że haker ma dostęp do Twojej aktualnej korespondencji to jeszcze nic. Haker bowiem może uzyskać wiele dodatkowych informacji dysponując dostępem do konta pocztowego. Może na przykład uzyskać dostęp do wszystkich portali społecznościowych i innych serwisów, w których nie ma zabezpieczenia dwuskładnikowego korzystającego z powiadomień SMS/aplikacji. Haker zwyczajnie może kliknąć w tych serwisach przycisk „Zapomniałem hasła”, link do ustawienia nowego hasła przyjdzie na skrzynkę e-mail.

Pomyśl tylko jakie to rodzi niebezpieczeństwa. Zwykle przejęte konto jest wykorzystywane do „pożyczania” pieniędzy od znajomych, ale pomysłów może być wiele.

A więc jak zabezpieczyć konto e-mail?

Po prostu zlikwiduj pytanie pomocnicze! Skorzystaj z innych metod zabezpieczenia dostępu na wypadek zapomnienia hasła: SMS czy też zwyczajnie dodatkowy adres e-mail. Musisz przy tym pamiętać o aktualizacji danych w przypadku zmiany numeru telefonu czy też zlikwidowania dodatkowego adresu e-mail.

Pamiętaj o innych zasadach bezpieczeństwa

Co oprócz unikania pytań zabezpieczających/przypominających należy poczynić, aby Twoja skrzynka była bezpieczna? Oto lista dobrych praktyk:

- korzystaj z uwierzytelniania dwuskładnikowego

- zmieniaj przynajmniej co kilka miesięcy hasło

- nie używaj hasła pocztowego do zakładania kont na innych stronach

- nie używaj słownikowych haseł

- na każdym urządzeniu z dostępem do Internetu zainstaluj oprogramowanie antywirusowe (na przykład BitDefender)

- logując się na obcych urządzeniach nie zapomnij się wylogować

A czy Ty masz jakieś doświadczenia lub rady związane z bezpieczeństwem kont e-mail?

Komentarze